スマートビルの3分の1はマルウェアに感染――ビルセキュリティ最新動向:Kaspersky Industrial Cybersecurity Conference(1/3 ページ)

ロシアのセキュリティ企業、Kasperskyはロシア・ソチで2019年9月19、20日に「Kaspersky Industrial Cybersecurity Conference」を開催し、スマートビルやスマートシティ、ICSのセキュリティを巡る最新動向を紹介した。

この記事は会員限定です。会員登録すると全てご覧いただけます。

マルウェアのターゲットになるスマートビルがスマートシティへの侵入口に?

ビルの空調、照明、電源や水道、火災報知器やセキュリティシステムの他、エレベーターや入退室管理システムなどを統合管理する「スマートビルディングシステム」。実はこれらも、他のIoTシステムと同様に「汎用のWindows OSをベースとしたシステムになっており、それ故に、マルウェアをはじめとするさまざまな脅威にさらされつつある――。

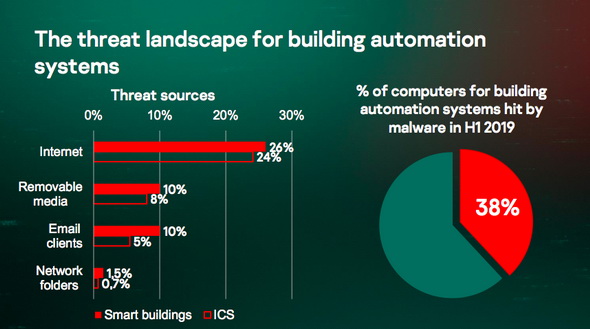

ロシアのセキュリティ企業、KasperskyのICS-CERTのシニアリサーチデベロッパー、Kirill Kruglov氏は、ロシア・ソチで2019年9月19、20日に開催した「Kaspersky Industrial Cybersecurity Conference」においてこのように述べ、既にスマートビルシステムがマルウェアに感染しつつある事実があると指摘した。同社が4万を超えるシステムを対象に行った調査によると、2019年上半期、スマートビルの管理に使われる自動化システムの37.8%が、何らかのマルウェアに感染していることが判明したという。

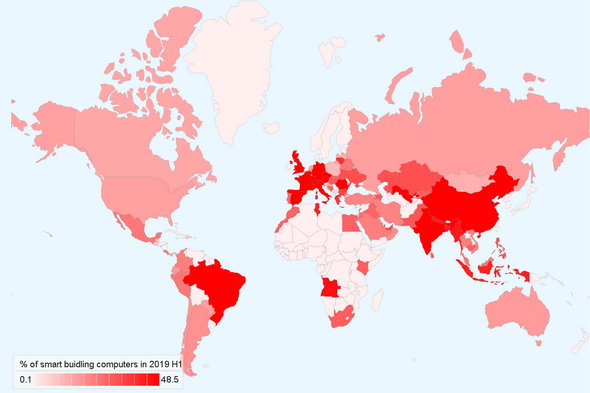

この割合は2018年上半期は39.9%、同下半期は32.4%と、ひどく悪化しているわけではないが改善もしていない状態だ。また国別に見ると、幸い日本に限っては感染率は低いが、イタリア、スペイン、イギリスといったヨーロッパ諸国が軒並み40%台で高い比率となった。またアジア太平洋地域ではインドが36.8%、中国が36%と高い比率となった。

Kruglov氏によると、スマートビルシステムをターゲットにした脅威はいくつかの種類に分けられるという、1つは、ITシステムと同様の「ごく普通」のマルウェアで、ビル管理システムにつながっているワークステーションから認証情報を盗み出すスパイウェアや、自律的に感染を広げてデータを暗号化し、サービス停止を引き起こすランサムウェアなどが含まれる。これだけでも、ビルの正常な運用に多大な影響が及ぶことは十分考えられる。

もう一つは、「もっとターゲットを絞った攻撃」だ。リモート デスクトップ プロトコル(RDP)を許可しているITシステムもそうだし、ICSや医療機器などもそうだが、インターネットとは直接つながっていないシステムでも、監視業務を委託している業者や機器ベンダーによるメンテナンスのために、リモートアクセスが許可されていることがある。まずこうした業者にフィッシングメールを送ってリモートアクセスを乗っ取り、そこからビル管理システムに入り込む攻撃も確認されているという。

問題は、こうしたスマートビルシステムは、より大きな「スマートシティ」構想の一部をなしていることだ。Kruglov氏は「この攻撃方法はスケールできてしまう。1つの弱い鎖から、次の弱い鎖をたどり、IoT機器やそれとつながるITシステムも侵害され、スマートシティを構成する他の部分にさらに侵入される恐れがある」と指摘した。

こうした「ホラーストーリー」は大げさに語られがちで、脅すことが益になるとは限らない。ただ、見くびるのもよくないという。「ビルではないが、サンフランシスコの市営地下鉄のシステムがランサムウェアに感染した事件もあった。他にも、工場や輸送システムなどが被害に遭っているが、一般にICSのセキュリティインシデントは公にならないことが多い」とKruglov氏は述べている。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事トップ10

- 花王が約6週間持続する浴室に貼るだけの「防カビ剤」発表 住宅引き渡し時の提案商材に

- AIが図面ノイズを完全消去、Drawing AgentにOpenAIの革新モデル「GPT-Image-2」実装

- BIMの限界を突破 “IM”へ進化を促す新しい活動「BIM Innovation HUB」始動!(その1)

- 太径横筋の配置作業を省人化、鉄筋工4割削減 鹿島建設が「Bar Crawler」開発

- 中之島再開発の総仕上げ 河川水を用いた空調とCLT耐震壁の木質オフィス着工、関電不

- 営業先でスマホからAIと対話してBIMモデル作成 「ACIMUS」がモバイル対応【動画で確認】

- 建設DXを加速させる「新型タフブック」登場 BIM用の外付けGPUモデルも

- 電気設備工事大手5社、4社で増収増益 2026年3月期決算

- 三菱地所がスマートホーム事業の新会社「HOMETACT」設立 32年度100億円目指す

- 数千枚の写真からAIが最適な1枚を選定 3Dスキャンアプリ「Scanat」の新機能