【第11回】ビルシステムの“ネットワークセキュリティ監視サービス”をビジネス化するための鍵(上):「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説(11)(2/2 ページ)

本連載は、経済産業省によって、2017年12月に立ち上げられた「産業サイバーセキュリティ研究会」のワーキンググループのもとで策定され、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。今回から上下編で、「ビルシステムのセキュリティ監視サービス」のビジネス化を成功させるには?を主題に、実事例として森ビルとパナソニックの取り組みを採り上げる。

2.監視サービスのビジネス化に向けた課題解決のアプローチとは?

これらの1〜3の課題解決のため、森ビルとパナソニックは、ビジネス対象となる標準的なビルシステムのリファレンスモデルを設定し、そのモデルにおける脅威やリスクをシナリオベースで分析するアプローチをとった。

その結果、得られた一般的な脅威とリスクをビルオーナーに提示することで、セキュリティ対策の必要性を訴求し、また、セキュリティ監視サービスの設計に反映することもできるようになった。このような標準化のアプローチは、一般的に業界団体主導で行われることが多いが、今回の民間企業主導でのアプローチは、森ビルとパナソニックの検討結果をデファクトにしようという意欲的な取り組みとして捉えられる。

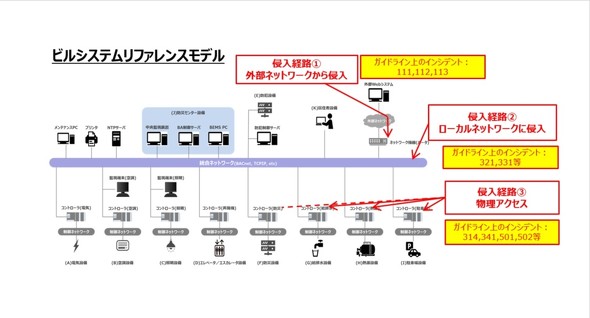

では、その課題解決のアプローチについて詳しく説明する。まず、既存の中規模ビルを参考に設定した標準的なビルシステムをリファレンスモデルとして定めた(図1)。

そして、そのリファレンスモデルに対し、「居住者(テナント)の安全確保・資産保障」「ビルオーナーとしての責務」の2つの視点をもとに、IPAの「制御システムのセキュリティリスク分析ガイド」※4を用いてリスクを分析した。具体的な手法は、侵入経路を洗い出し、どうやって攻撃を仕掛けるかというシナリオベースの検討である。図中で例として、3つの侵入経路を示したが、それぞれ本ガイドラインの別紙表のインシデント番号と紐(ひも)づいており、対応するセキュリティ対策を参照することができる。

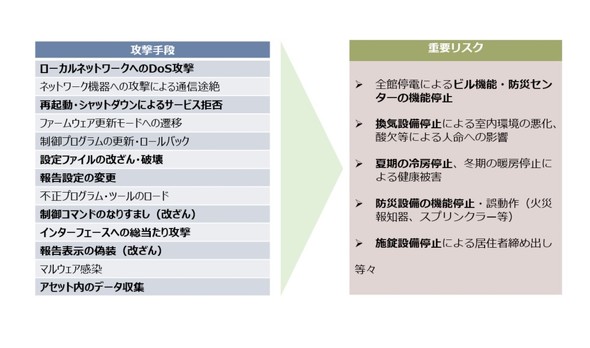

また、シナリオを先に進める上で、どのようなサイバー攻撃を仕掛けるのかという技術的な手法については、攻撃者の視点から攻撃の目的・行動・方法を体系化した「MITRE ATT&CK(マイター・アタック)フレームワーク」※5を採用した。

その結果として、取得したビルシステムリファレンスモデルの攻撃手段(セキュリティ脅威)とリスクを表にまとめた(図2)。

※5 「MITRE ATT&CK(マイター・アタック)」:MITREは、米国政府の支援を受けたサイバーセキュリティの非営利研究組織で、セキュリティの脆弱性管理でも知られている。ATT&CKは、Adversarial Tactics, Techniques, and Common Knowledgeの略称で、サイバー攻撃の戦術やテクニックなどをライフサイクル別で体系化したデータベース(外部リンク:MITRE ATT&CK)

この「重要リスク」は、顧客であるビルオーナーに監視サービスの必要性を理解してもらうのに用いることができるし、セキュリティ脅威は、具体的な攻撃手段にまで落とし込まれているので、セキュリティ監視サービスの設計段階でインプットして生かすことができる。そして、このような脅威とリスクが標準(デファクトスタンダード)となって業界全体が発展すれば、森ビルとパナソニックは、他の業界参入者に対して、先行者利益を得ることができるかもしれない。

今回は、森ビルとパナソニックが共同で取り組む「ビルシステムのセキュリティ監視サービス」のビジネス化のうち、サービス化に向けたビジネス課題と解決のアプローチについて紹介した。

■まとめ

■ビルシステムのネットワークセキュリティ監視サービスのビジネス化に向けた課題とは?

⇒ ビルシステムは、情報システムのように脅威やリスクが標準化されておらず、顧客であるビルオーナーとのコンセンサスを取るのが難しい上、監視サービスを標準化してコストを抑えるための設計のインプットが足りない状態である。

■監視サービスのビジネス化に向けた課題解決のアプローチとは?

⇒ ビルシステムのリファレンスモデルを定め、ビルオーナーだけでなくベンダーの目線を加えてリスク分析を行い、標準的な攻撃手法(脅威)と重要リスクを洗い出した。すなわち、標準化されていないものを自ら開発し、デファクトにしようというアプローチを取った。

もし、この取り組みが、森ビルの特定のビルシステムをパナソニックが監視するというものであれば、当然のことながらこのような分析結果が公開されることはない。しかし、監視サービスのビジネス化を見据えた取り組みであるがゆえに、情報が公開され、ビルシステムセキュリティの業界全体の発展につながっていることは大変幸運なことである。次回は、このリスク分析結果をもとにして、具体的にどのような監視サービスに落とし込んでいるかについて、技術的な観点も交えて解説する。

★連載バックナンバー:

「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説

■第10回:スマートビルの“セキュリティ監視”が運用改善にも役立つ理由

■第9回:既存ビルのセキュリティ対策で、押さえておくべきポイント

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説(10):【第10回】スマートビルの“セキュリティ監視”が運用改善にも役立つ理由

「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説(10):【第10回】スマートビルの“セキュリティ監視”が運用改善にも役立つ理由

本連載は、経済産業省によって、2017年12月に立ち上げられた「産業サイバーセキュリティ研究会」のワーキンググループのもとで策定され、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。今回は、海外のテーマパークでのセキュリティ対策事例を紹介していく。 アズビルが解き明かす「BAS」解体新書!(3):【BAS徹底解剖】BAS/BEMSの広がり〜人々の安心・安全、利便性への貢献〜

アズビルが解き明かす「BAS」解体新書!(3):【BAS徹底解剖】BAS/BEMSの広がり〜人々の安心・安全、利便性への貢献〜

建物には、空調、照明、監視カメラEV/ESさまざまな設備機器が導入されている。それらを効果的に運用するシステムとして、ビルディングオートメーションシステム(Building Automation System、BAS)が存在する。本連載では、制御・計測機器メーカーで各種ビル設備サービスを展開するアズビルが、「建物の頭脳」ともいえるBASやシステムを活用したエネルギー管理システム「BEMS」を紹介し、今後の可能性についても解説する。第3回目は、BASが建物利用者に提供する安心・安全、利便性について紹介していく。 BIMで建設業界に革命を!10兆円企業を目指す大和ハウス工業のメソッドに学ぶ(7):【第7回】「迷走する設備BIMの後れを取り戻せ!」(後編)

BIMで建設業界に革命を!10兆円企業を目指す大和ハウス工業のメソッドに学ぶ(7):【第7回】「迷走する設備BIMの後れを取り戻せ!」(後編)

日本での設備BIMがなかなか進んでゆかない。これは大和ハウス工業も例外ではない。しかし、日本の設備業務は、意匠・構造とは異なる“特殊性”があり、これがBIMに移行しにくい原因とされている。しかし、BIMに移行するためには、設備のBIM化を避けて通ることはできない。どう乗り越えてゆくかが重要な鍵になる。そこで、設備BIMが置かれている現状の課題を分析した上で、設備BIMのあるべき姿を示し、設備がBIMに移行するために何をしなければならないかを、同社技術本部 建設デジタル推進部 次長・伊藤久晴氏が前後編の2回にわたり詳説する。 A-Styleフォーラム 2020:コロナ禍で浮き彫りとなった工務店のリスク、従業員とビジネスを守るには?

A-Styleフォーラム 2020:コロナ禍で浮き彫りとなった工務店のリスク、従業員とビジネスを守るには?

新型コロナウイルス感染症の拡大に伴い、工務店やビルダーでも、部材の納品遅延などによる施主からの契約打ち切りなど、今までに無い突発的なトラブルに巻き込まれる例が増えてきているという。匠総合法律事務所 秋野卓生氏は、住宅事業者向けオンラインセミナーで、コロナ禍にあって、事業を継続し、従業員を守るために、クレーム対応や契約解除などにどう対処すべきか、法律的な視点からの知見をレクチャーした。 BAS:BAS「Metasys」の新バージョンはセキュリティリスクを可視化するダッシュボードを搭載

BAS:BAS「Metasys」の新バージョンはセキュリティリスクを可視化するダッシュボードを搭載

ジョンソンコントロールズは、新型コロナウイルスと共存する新たな業務形態「ニューノーマル」に適応する事業体制を構築するとともに、新型コロナウイルス対策となるビル設備の開発を進めている。- ≫連載「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説バックナンバー