【第8回】セキュリティ対策に必要な体制とプロセスとは?(新築の大規模ビル編):「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説(8)(2/2 ページ)

本連載は、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。今回は、ガイドラインを参照しながら、大規模オーナーの新築ビルで、システムのセキュリティ対策を進めるための体制整備とプロセスを解説する。

ビルオーナーへの提案方法は?

この際、ステップ1の「発生してほしくない事象の検討」に、ビルオーナーを巻き込むことが重要となる。この事象の優先順位付けは、後のリスク対応決定の前提となるものである。その事象の優先順位付けをもとに、CCEを用いてセキュリティ対策を検討し、最終的なリスク対応の方針を決定することになる。ビルオーナーの意向を踏まえた本命案だけを用意するのではなく、予算に応じた「松」「竹」「梅」と3つほどプランを用意するほうが、議論がスムーズに進む。「リスク対応」には、「低減」「回避」「転嫁」「受容」の4つの方針が存在する。

セキュリティ対策の実施は、主にリスクの「低減」であり、何も手当をしないとリスクを「受容」することになる。「松」はできる限り、リスクを低減するプランであり、竹や梅となるに従い、リスクの受容が増えることになる。このプラン提示の際に重要なことは、セーフティと異なり、セキュリティは設計時、実装時に減らせるリスクに限界があるため、ビルオーナーと、設計事務所(事務局)の間で、各プランによる残存リスクを確認し、運用時や更新時に発生するリスク、セキュリティレベル維持のコストについても事前に認識合わせを行うことである。

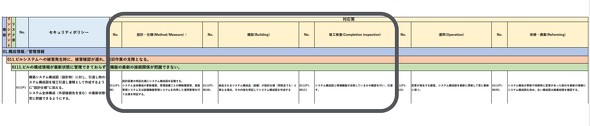

本ガイドラインの5章には、「設計・仕様」「建設」「竣工検査」「運用」「改修・廃棄」ごとのセキュリティ対策が整理してある(図2)。初期費用は、「設計・仕様」「建設」「竣工検査」に関する内容をもとに検討ができるが、できれば、予算提示の段階で、「運用」「改修・廃棄」にかかる費用も合わせて試算するのがよい。例えば、セキュリティ監視のように、運用コストが掛かるものは、初期費用が安くても、ビルの収益に影響が出るからである。いずれにしても、セキュリティ対策にかけられるコストは、そのビル自体のレベル感(坪あたりの建設コスト)などを見ながら、総合的な判断を行う必要があるため、最終的に、どのプランを選ぶかはビルオーナーの判断となる。

■まとめ

第8回は、本ガイドラインを参照しながら、新築の大規模オーナービルのシステムのセキュリティ対策を進めるための体制とプロセスについて説明した。

■新築大規模ビルでセキュリティ対策のために必要な体制・プロセスとは?

⇒ ビルオーナーが決定・承認者の役割を果たし、設計事務所以下のビルシステム関係者が、セキュリティ対策の検討・実施を行う体制だが、とりまとめやセキュリティの知見サポートの目的で、設計事務所からの委託によって、セキュリティベンダーやコンサルティング会社を事務局とするのが現実的である。この体制のもと、ビル建設の流れに沿った形で、セキュリティ対策検討⇒実装⇒竣工検査⇒ビル管理会社への引継ぎといったプロセスでセキュリティ対策を実施することが望ましい。

■新築大規模ビルでセキュリティ対策における留意事項とは?

⇒ 詳細の対策検討の前に、「発生してほしくない事象」をビルオーナーと認識合わせすること。また、セキュリティレベルのプランを3段階用意することで、リスク対応の検討をスムーズにし、建築時に必要な予算だけでなく、運用、改修・廃棄までを含んだ予算提示と残存リスクについて、ビルオーナーと認識合わせをすること。

次回は、既存ビルに対するセキュリティ対策の検討として、「既存の中規模テナントビルをクラウド移行する際の使い方」「既存ビルへのリスクアセスメントと対策立案での使い方」について、説明する。

★連載バックナンバー:

「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説

■第7回:CCEを用いたビルのセキュリティ対策の検討例 vol.1

■第6回:BASセキュリティ対策をどこまでやるか検討するための手法「CCE」とは何か?

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

“ICSCoE”の育成プログラム修了メンバーが語る、ビルのセキュリティが抱える課題と対策には何が必要か?

“ICSCoE”の育成プログラム修了メンバーが語る、ビルのセキュリティが抱える課題と対策には何が必要か?

ICSCoE(Industrial Cyber Security Center of Excellence:産業サイバーセキュリティセンター)は、IPA(情報処理推進機構)傘下の組織として、社会インフラや産業基盤のサイバーリスクに対応する人材や組織、技術などの創出に取り組んでいる。今回、そのICSCoEの中核人材育成プログラムで、ビルシステムのセキュリティに関して学んだメンバーが講師を交え、BUILT主催の座談会を開催した。2019年6月に経済産業省が公開したガイドラインをベースに、セキュリティ対策がなぜ必要なのか?導入障壁となっているものは何か?などを多面的に論じた座談会の模様を前後編の2回にわたってお届けする。 ビルシステムの“セキュリティ”導入に立ちはだかる業界の壁と、その先に目指す理想像

ビルシステムの“セキュリティ”導入に立ちはだかる業界の壁と、その先に目指す理想像

ICSCoE(Industrial Cyber Security Center of Excellence:産業サイバーセキュリティセンター)は、IPA(情報処理推進機構)傘下の組織として、社会インフラや産業基盤のサイバーリスクに対応する人材や組織、技術などの創出に取り組んでいる。今回、そのICSCoEの中核人材育成プログラムで、ビルシステムのセキュリティに関して学んだメンバーが、講師を交え、BUILT主催の座談会を開催した。2019年6月に経済産業省が公開したガイドラインをベースに、セキュリティ対策がなぜ必要なのか?導入障壁となっているものは何か?などを多面的に論じた座談会の模様を前後編の2回にわたってお届けする。 【第7回】CCEを用いたビルのセキュリティ対策の検討例 vol.1

【第7回】CCEを用いたビルのセキュリティ対策の検討例 vol.1

本連載は、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。今回は検討手法のCCEを用いて、個別のビルシステムのセキュリティ対策をどこまで講じるのかについて論じる。 【第5回】ビルシステムならではの“リスクポイント”と特有の事情

【第5回】ビルシステムならではの“リスクポイント”と特有の事情

本連載は、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。第5回は、ビルシステムならではのセキュリティリスクポイントとビル特有の事情について考察を進める。 【第4回】ビルシステムに対する安全対策と“サイバーセキュリティ対策”の考え方の違いとは?

【第4回】ビルシステムに対する安全対策と“サイバーセキュリティ対策”の考え方の違いとは?

本連載は、2019年6月にVer.1.0として公開された「ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」について、その背景や使い方など、実際に活用する際に必要となることを数回にわたって解説する。今回は、ガイドラインの「ビルシステムにおけるサイバーセキュリティ対策の考え方」を引用しながら、セキュリティ対策の基本的な考え方を示す。- ≫連載「サイバー・フィジカル・セキュリティ対策ガイドライン」詳説バックナンバー